Por lo que te podrías gastar en comprar el periódico durante sólo dos semanas, ahora cualquier persona —sin necesidad de ser un experto en tecnología— puede convertirse en un ciberdelincuente. Según afirman los expertos de la empresa de cibserseguridad NordVPN, esta novedosa democratización del cibercrimen podemos agradecérsela a los nuevos kits de phishing: paquetes de herramientas maliciosas disponibles por menos de 25 euros en la ‘dark web’ y en canales de mensajería como Telegram.

Y esta nueva realidad está multiplicando el riesgo de que millones de ciudadanos caigan víctimas de fraudes cada vez más sofisticados.

¿Qué son los kits de phishing?

Los kits de phishing son conjuntos prefabricados de herramientas diseñadas para crear páginas web falsas y correos electrónicos fraudulentos que imitan a empresas, instituciones públicas y marcas reconocidas. Su objetivo es engañar al usuario para que revele información sensible como contraseñas, números de tarjeta de crédito o datos bancarios.

Y lo preocupante no es solo su bajo precio, sino su facilidad de uso para los criminales con conocimientos de informática ‘nivel usuario’: incorporan editores tipo «arrastrar y soltar», plantillas listas para enviar, y hasta listas ya elaboradas de correos objetivos.

El modelo PhaaS: phishing como servicio

A esta amenaza se suma un fenómeno aún más preocupante: el ‘Phishing-as-a-Service’ (PhaaS), plataformas que funcionan como verdaderos proveedores de servicios criminales online: ofrecen, por suscripción, toda la infraestructura necesaria para lanzar campañas de phishing, desde el alojamiento de sitios web fraudulentos hasta soporte técnico, pasando por la segmentación de víctimas, estos servicios convierten la ciberdelincuencia en un negocio profesionalizado y escalable.

Lo alarmante es la resistencia y adaptabilidad de estos servicios, puesto que, aunque las autoridades logren desmantelar una plataforma, los atacantes suelen reactivarla con otro nombre y desde otra ubicación. El uso de criptomonedas para los pagos y el alojamiento en jurisdicciones laxas con el crimen digital dificulta su persecución.

Crecimiento explosivo y nuevas formas de ataque

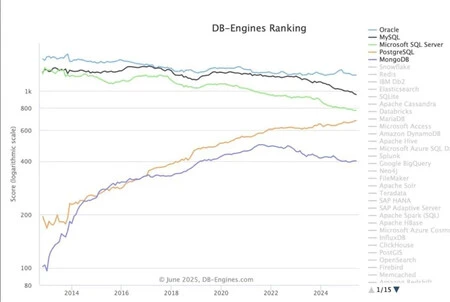

Según los datos de NordVPN, el phishing se disparó entre un 65% y un 100% solo en 2023 respecto al año anterior en España, especialmente en forma de smishing (mensajes SMS falsos) relacionados con entregas de paquetes o devoluciones de impuestos. En 2024, las marcas más suplantadas fueron Google, Facebook y Microsoft, y se detectaron cerca de 85.000 URLs falsas relacionadas con Google.

Además, los delincuentes están incorporando nuevas tecnologías a su arsenal. La inteligencia artificial (IA) ya se usa para generar correos personalizados mediante el análisis de redes sociales, clonar voces en ataques telefónicos, e incluso crear páginas de phishing interactivas con chatbots falsos.

«En general, es probable que la IA acelere tanto la escala como la verosimilitud de los ataques de phishing, haciéndolos más difíciles de detectar y más peligrosos para el público en general».

También gana terreno el llamado ‘quishing‘, el uso de códigos QR para engañar a las víctimas, una técnica especialmente eficaz en espacios públicos y medios impresos.

Máxima personalización para aumentar su impacto

Uno de los factores que incrementa la eficacia de estos ataques es su grado de personalización. Según explica a Genbeta Adrianus Warmenhoven, experto en ciberseguridad de NordVPN, dicha personalización no se da únicamente por idiomas: en España, por ejemplo, los ciberdelincuentes personalizan sus kits incluso según la comunidad autónoma.

Así, suplantan marcas conocidas como Amazon o Microsoft, pero también entidades nacionales como Correos, la Agencia Tributaria, bancos como Santander y BBVA, e incluso servicios autonómicos de salud. El objetivo es generar una sensación de familiaridad que reduzca las sospechas del usuario.

¿Quiénes son las principales víctimas?

Nadie está a salvo, pero algunos colectivos son más vulnerables que otros: las personas mayores, debido a su menor alfabetización digital, son un blanco recurrente. Pero eso no significa que sean la única generación expuesta a las ciberestafas; según Warmenhoven,

«Al mismo tiempo, los usuarios más jóvenes se convierten con más frecuencia en objetivo de estafas a través de las redes sociales y los SMS, como falsas notificaciones de entrega o regalos online».

Hay, claro, otros factores al margen de la edad que influyen a la hora de convertirte en víctima de una ciberestafa:

- El origen: «Los inmigrantes o los hablantes no nativos, que pueden no reconocer las incoherencias en las comunicaciones de aspecto oficial, también se ven afectados de forma desproporcionada».

- La ocupación: «En los últimos años, los ciberdelincuentes han atacado cada vez más a propietarios de pequeñas empresas y autónomos con facturas y avisos de pago falsos, pero muy convincentes».

¿Qué están haciendo las autoridades?

En palabras de Warmenhoven, «las autoridades públicas de muchos países, entre ellos España, han tomado medidas para hacer frente al phishing, pero sus esfuerzos siguen siendo insuficientes».

Pero, aunque España ha reforzado sus mecanismos de respuesta con iniciativas del INCIBE o la Guardia Civil, y su colaboración con el Centro Europeo de Ciberdelincuencia de Europol,

«los tiempos de respuesta, la asignación de recursos y los marcos legislativos siguen estando por detrás de la rápida evolución de las tácticas de phishing».

Además, la dispersión internacional de los delincuentes y sus infraestructuras dificulta aún más la acción legal y policial.

¿Cómo protegerse?

Frente a este escenario, la prevención es la mejor defensa. Warmenhoven recomienda:

- Desconfiar de enlaces sospechosos y revisar cuidadosamente su ortografía.

- Activar la autenticación en dos pasos en todas las cuentas posibles.

- Evitar descargar archivos de correos no solicitados.

- No hacer clic en ofertas urgentes o regalos inesperados.

- Usar herramientas antimalware y mantener los dispositivos actualizados.

- Instalar bloqueadores de rastreadores para proteger la privacidad.

Imagen | Marcos Merino mediante IA

–

La noticia

«Los hackers ya pueden realizar ataques de phishing por menos de 25 euros». Y además la IA los hará incluso más difíciles de detectar

fue publicada originalmente en

Genbeta

por

Marcos Merino

.