Cuando leemos casos de periodistas, activistas o cargos públicos que han resultado estar vigilados usando software espía como Pegasus, puede surgirnos la duda de «¿y si mi móvil también…?». Verificarlo ya no es terreno exclusivo de laboratorios: existe una herramienta forense abierta, difundida por el ‘Security Lab’ de la ONG Amnistía Internacional, que cualquiera puede ejecutar en casa: Mobile Verification Toolkit (MVT).

Su objetivo no es cazar «virus» al uso, sino rastros muy concretos de software espía avanzado en tu teléfono.

1) Malware común vs. spyware avanzado: por qué MVT es distinto

Android sufre amenazas de todo tipo (virus, troyanos, phishing…), pero MVT no es un antivirus. No busca adware ni troyanos bancarios: su cometido es localizar Indicadores de Compromiso (IoC), esas «huellas» específicas que dejan los spyware más sofisticados. Si te preocupa Pegasus y similares, esto es lo que necesitas; si quieres limpiar apps maliciosas genéricas, no.

Pero, aunque no sustituya al antivirus, pero sí aporta un diagnóstico valioso frente a amenazas de alto perfil. Ejecutarlo es una lección de privacidad aplicada: entiendes qué datos generas, cómo se examinan y qué señales deberían preocuparte. Y si el informe sale limpio, podrás dormir mejor.

2) ¿Qué hace MVT exactamente?

En primer lugar, descarga una base de IoC mantenida por investigadores y la usa para cotejarla con datos de tu dispositivo. En un caso real se cargaron 10.752 indicadores antes del análisis.

A continuación, revisa señales sensibles: SMS (enlaces sospechosos), historiales de apps compatibles, registros del sistema y propiedades del terminal. Finalmente, devuelve un veredicto por colores:

- Verde: progreso informativo.

- Amarillo (advertencia): algo anómalo que requiere interpretación humana (no confirma infección).

- Rojo: fallo técnico en la extracción/lectura, no necesariamente infección.

Vale. ¿Y qué hago si veo avisos amarillos? Interprétalos con calma: pueden ser falsos positivos o elementos legítimos. Repite el análisis, revisa los elementos señalados y, si hay dudas razonables, consulta a profesionales o a la documentación oficial.

3) Guía paso a paso

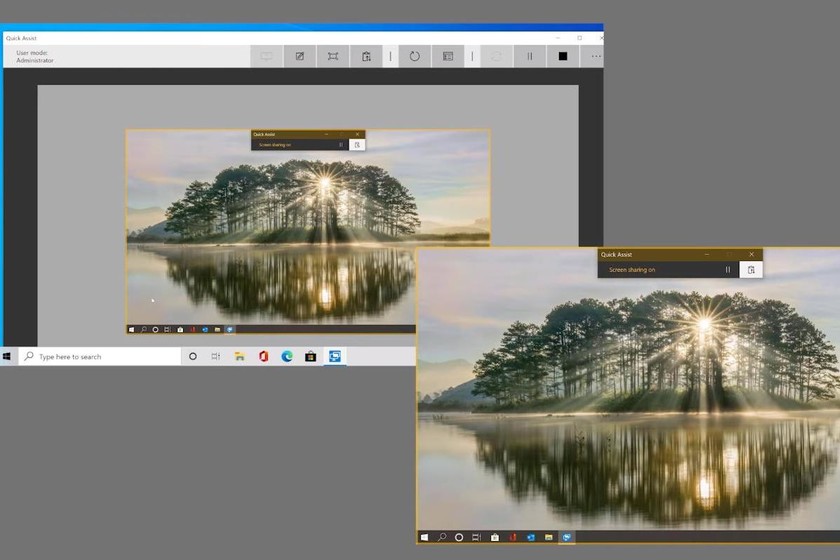

El proceso para poner en marcha el análisis es más sencillo en Linux, pero también es posible en Windows utilizando el Subsistema de Windows para Linux (WSL) y una utilidad llamada usbipd-win para «puentear» el puerto USB al entorno Linux.

Nota: No rootees tu Android sólo «para ver más»: MVT puede trabajar sin root y la herramienta desaconseja explícitamente rootear para realizar el análisis.

3.1. Preparar el entorno (Linux o WSL/Ubuntu)

- Actualiza el sistema e instala Python 3 pip venv.

- Crea un entorno virtual y actívalo para aislar dependencias.

- Instala MVT con

pipy descarga los IoC conmvt-android download-iocs.

3.2. Preparar el móvil Android

Activa las Opciones para desarrolladores y Depuración por USB (Ajustes → Acerca del teléfono → pulsa 7 veces en «Número de compilación»; vuelve y activa la depuración).

3.3. Conectar y analizar en Linux

- Instala ADB (

android-tools-adb) desde tu gestor de paquetes favorito. - Conecta el móvil, acepta la huella RSA y verifica con

adb devices(estado: device). - Ejecuta el chequeo:

mvt-android check-adb -o ./resultados_analisis/para generar los informes.

3.4. Conectar y analizar en Windows (con WSL)

El flujo es más largo porque hay que puentear el USB desde Windows hacia WSL:

- En WSL instala ADB ejecutando, primero, esto en WSL:

sudo apt install android-tools-adb -y.

- Luego, en PowerShell (como administrador) instala «usbipd-win» con este comando:

winget install –interactive –exact dorssel.usbipd-win

- Volvemos a WSL:

sudo apt install linux-tools-generic hwdata

sudo update-alternatives –install /usr/local/bin/usbip usbip /usr/lib/linux-tools/*-generic/usbip 20

- Y ahora, otra vez en PowerShell, tendremos que establecer el protocolo de conexión (recuerda sustituir «tu ID» por el número asignado que verás en la lista tras ejecutar el primer comando):

usbipd list

usbipd bind –busid «tu ID» –force

usbipd attach –wsl –busid «tu ID»

- Y ahora sólo quedaría autorizar, verificar y ejecutar MVT en la terminal de WSL:

adb devices

mvt-android check-adb -o ./resultados_analisis/

Tras esto, la herramienta empezará a funcionar y te devolverá un sumario final con el veredicto.

4) Buenas prácticas tras el análisis

- Actualiza el sistema y las apps, y revisa la fecha de parche de seguridad con regularidad.

- Refuerza tu navegación (configuración de navegador, cautela con enlaces y adjuntos) y desconfía de APK fuera de tiendas oficiales.

Vía | Xataka Android

Imagen | Marcos Merino mediante IA

En Genbeta | Han creado el malware definitivo. Tenemos suerte de que lo haya hecho uno de los buenos, o sería una pesadilla

–

La noticia

Si temes que alguien pueda estar espiando tu móvil Android, Amnistía Internacional ha creado un análisis forense para que lo compruebes

fue publicada originalmente en

Genbeta

por

Marcos Merino

.