El Ayuntamiento de Elche ha confirmado que ayer lunes sufrió un ciberataque (un aparente caso de ransomware) que ha dejado inoperativo el sistema informático municipal. Se ha ordenado a todo el personal apagar los equipos para evitar intrusiones y robo de datos, lo que ha paralizado la actividad y afectó a la atención presencial en la OMAC, que normalmente atiende a unas 500 personas al día. Aún no saben con total seguridad cuándo volverá a funcionar todo con normalidad.

Cómo se detectó

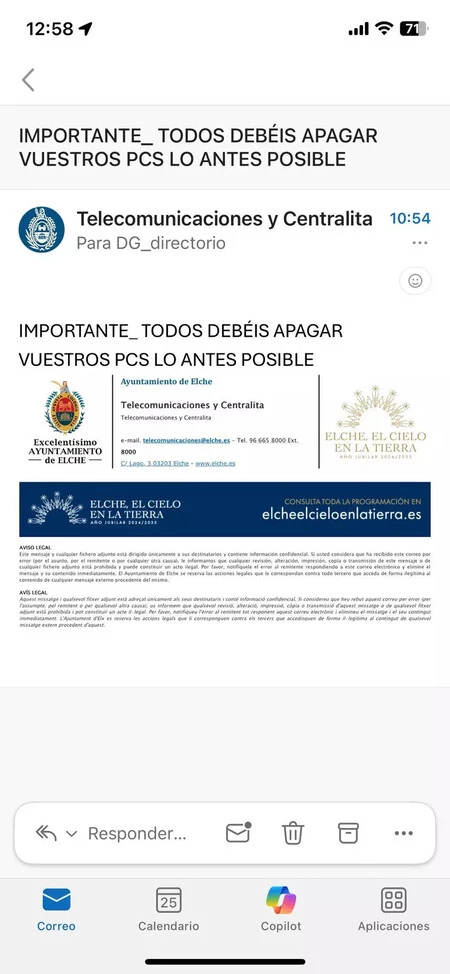

El incidente se identificó a primera hora, cuando al encender un equipo toda la información aparecía encriptada, ilegible para los funcionarios. Se activaron los protocolos: aviso al área de informática y apagado preventivo del resto de puestos. Nadie había reclamado rescate ni se había atribuido el ataque en ese momento, y las fuentes municipales lo describen como «premeditado» y no como un simple malware activado por correo.

Alcance e impacto en los servicios

- Solo atención presencial sin trámites administrativos: a las personas con cita previa se les volverá a llamar para reprogramarla.

- Áreas sensibles: se mencionan nóminas y censo entre los departamentos afectados, siendo una prioridad garantizar pagos y salvaguardar los datos.

- Correo e Internet: se cortó el acceso en todos los equipos municipales; se restringió el acceso a carpetas de seguridad y se pidió apagar los ordenadores «lo antes posible»

- Parálisis operativa: muchos trabajadores quedaron inactivos por la dependencia del puesto informático.

Medidas adoptadas por el Ayuntamiento

Tras detectar el ciberataque, el Ayuntamiento de Elche ha desplegado una serie de actuaciones inmediatas, tanto para contener la amenaza como para asegurar la continuidad de los servicios esenciales. Estas medidas responden a protocolos establecidos en el Esquema Nacional de Seguridad (ENS) y se inspiran en experiencias previas de otros consistorios y organismos públicos.

- El consistorio ya ha denunciado ante la Policía Nacional tras recopilar pruebas digitales (logs, trazas de intrusión, registros de red…).

- Activación del Comité de Crisis del Esquema Nacional de Seguridad.

- Suspensión de los plazos administrativos hasta restablecer los sistemas: ningún ciudadano resultará perjudicado si tenía trámites pendientes o plazos de recurso en curso.

- Asistencia externa: desplazamiento de técnicos del CSIRT-CV y coordinación con el Centro Criptológico Nacional para análisis y restablecimiento seguro.

- Recuperación por fases: cuando se descarte el riesgo, los sistemas se irán encendiendo de forma escalonada.

Entonces, ¿se trata de un caso de ransomware?

El cifrado observado en una pantalla apunta a una modalidad compatible con ataques de tipo ransomware (bloqueo de datos para exigir rescate), pero, como decíamos, no consta petición de rescate ni atribución. No hay confirmación pública de robo de datos. La prioridad ha sido contener la intrusión, apagar equipos y analizar el alcance con apoyo de CSIRT-CV y CCN. Las autoridades están aún analizando el incidente.

Imagen | Marcos Merino mediante IA

En Genbeta | Ransomware de doble extorsión: el malware que te hace pagar dos veces para proteger tus datos

–

La noticia

El Ayuntamiento de Elche, paralizado por un ciberataque de ransomware por el que aún no se ha pedido rescate

fue publicada originalmente en

Genbeta

por

Marcos Merino

.